¿Alguna vez has oído hablar de Kubernetes ? Es una poderosa herramienta que ha revolucionado la forma en que se implementan, escalan y administran las aplicaciones en contenedores.

Esto se debe a que se encarga de la gestión de contenedores al tiempo que ofrece mayor velocidad para ejecutar aplicaciones.

Si no conoces esta tecnología no te preocupes, en este post te explicaremos cómo funciona y su importancia cuando hablamos de ciberseguridad .

¡Buena lectura!

¿Qué es Kubernetes?

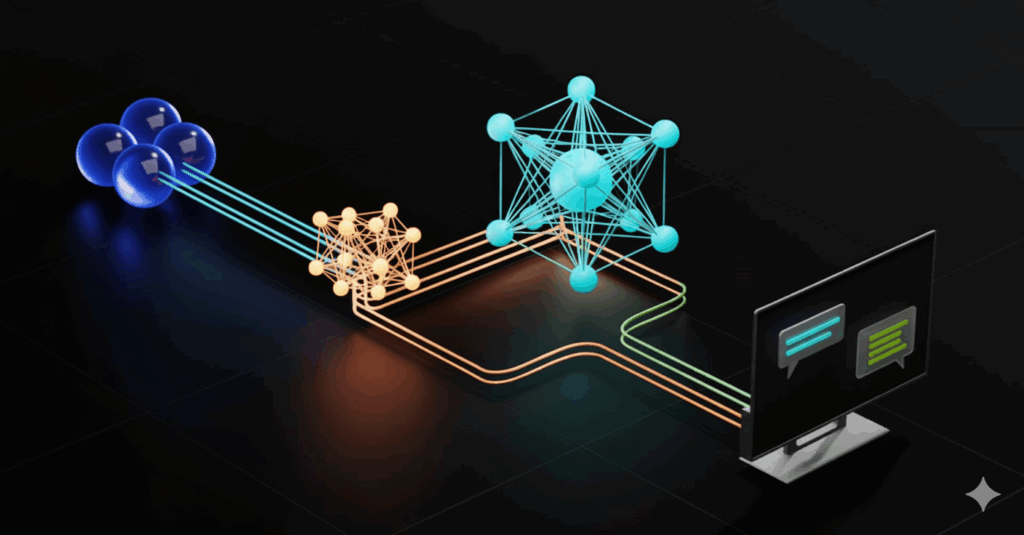

Kubernetes es una plataforma de código abierto que organiza contenedores, que a su vez son software que contiene todos los componentes y funcionalidades necesarios para ejecutar una aplicación.

Inicialmente desarrollado por Google, Kubernetes cuenta hoy con una comunidad global de desarrolladores y empresas. Su función principal es agrupar los contenedores en unidades lógicas para facilitar su gestión.

Los contenedores se ejecutan en clústeres , que se pueden configurar tanto localmente como en proveedores de nube. Esto garantiza flexibilidad y portabilidad de las aplicaciones.

Características de Kubernetes

- Automatización : Reduce el trabajo manual requerido para la gestión de contenedores;

- Escalabilidad : Facilita el aumento o disminución de recursos según la demanda;

- Portabilidad : funciona en múltiples entornos, desde el entorno local hasta la nube.

El papel de Kubernetes en la gestión de contenedores

Kubernetes desempeña un papel crucial en la automatización, implementación y escalamiento eficiente de aplicaciones en contenedores. Esto sucede porque facilita la gestión de estos contenedores, optimizando la capacidad de gestionar grandes volúmenes de datos y aplicaciones.

Con Kubernetes es posible gestionar miles de contenedores en clústeres distribuidos, asegurando que los recursos se asignen de manera eficiente y que las aplicaciones siempre se ejecuten con alta disponibilidad.

Beneficios de usar Kubernetes

Usar Kubernetes puede ofrecer numerosas ventajas. Estos son algunos de los principales beneficios:

- Orquestación eficiente : Kubernetes le permite definir y controlar dónde se almacenan sus datos, con soporte para almacenamiento local y estrategias de múltiples nubes.

- Optimización de recursos : Utiliza clústeres de nodos para ejecutar tareas en contenedores, distribuyendo la memoria según la demanda, lo que asegura un uso más eficiente de los recursos.

- Alta disponibilidad : Kubernetes garantiza que las aplicaciones permanezcan disponibles incluso en caso de fallas de componentes individuales. Si algún contenedor falla, Kubernetes puede reiniciarlo automáticamente o reemplazarlo por otro, manteniendo todo funcionando sin interrupciones.

- Automatización : Kubernetes se puede programar para crear contenedores automáticamente durante la implementación y puede eliminar contenedores innecesarios o concentrar todos los recursos en un nuevo contenedor.

- Seguridad de la información : Con Kubernetes, puedes gestionar información confidencial, como contraseñas, tokens y claves, de forma segura, manteniendo ciertos contenedores protegidos y accesibles solo para aquellos con los permisos adecuados.

- Escalado automático: Kubernetes ajusta automáticamente la cantidad de réplicas de una aplicación según la demanda.

Kubernetes frente a otras soluciones de orquestación

Aunque existen otras soluciones de orquestación de contenedores, como Docker Swarm y Apache Mesos, Kubernetes destaca por su amplia comunidad de soporte y por ser más completo en cuanto a funcionalidades. Por lo tanto, al elegir Kubernetes, las empresas se benefician de un ecosistema maduro y del soporte continuo de los principales proveedores de nube.

Principales desafíos de seguridad en entornos de contenedores

A pesar de los beneficios, el uso de contenedores en entornos de nube pública plantea desafíos de seguridad que no se pueden ignorar. La naturaleza dinámica y distribuida de los contenedores hace que la protección de datos y la integridad de las aplicaciones sean tareas complejas.

Por tanto, es fundamental ser consciente de las vulnerabilidades y comprender el impacto potencial de posibles ataques.

Vulnerabilidades comunes de los contenedores

Los contenedores son susceptibles a debilidades que pueden comprometer la seguridad. Las configuraciones incorrectas, por ejemplo, pueden provocar la exposición de puertos y servicios no autorizados.

Otra preocupación es la gestión de permisos. Los privilegios excesivos en los contenedores permiten que los atacantes se infiltren y causen daños.

Además, los fallos de aislamiento , donde un contenedor mal diseñado es capaz de acceder a datos de otro.

En definitiva, la seguridad de los contenedores depende directamente de la adecuada gestión de imágenes, permisos y configuraciones de red.

Impacto de los ataques en entornos de nube

Los ciberataques han ido creciendo cada vez más en todo el mundo, generando mucha preocupación y necesidad de cuidados extra. Sólo en 2023, Brasil fue blanco de 60 mil millones de ataques, según un informe de FortiGuardLabs .

Cuando el ataque se produce en entornos de nube, las consecuencias pueden ser graves.

El robo de datos es una preocupación importante ya que la información confidencial se puede perder rápidamente.

Además, los ataques de denegación de servicio (DDoS) pueden sobrecargar los recursos e inhibir la capacidad de respuesta de las aplicaciones.

La manipulación de datos y la corrupción también son motivo de preocupación, ya que pueden dar lugar a decisiones basadas en información falsa.

El impacto de un ataque en un entorno de nube puede verse amplificado por la naturaleza interconectada de estos sistemas, que afectan a múltiples aplicaciones y usuarios simultáneamente.

entornos de contenedores en la nube , la seguridad debe monitorear constantemente el entorno y tomar medidas proactivas para mitigar los riesgos.

Estrategias de seguridad integradas en Kubernetes

Para garantizar un entorno de Kubernetes seguro, es esencial implementar medidas como espacios de nombres y control de acceso basado en roles (RBAC), así como configuraciones seguras para redes y almacenamiento.

Implementación de espacios de nombres y RBAC

Los espacios de nombres y el control de acceso basado en roles son herramientas poderosas en Kubernetes para aislar recursos y controlar el acceso.

Los espacios de nombres segmentan el clúster de Kubernetes en partes más pequeñas y aisladas . Esto permite un control más detallado y facilita la aplicación de políticas de seguridad.

RBAC control de acceso Es decir, define permisos específicos para usuarios y grupos, limitando acciones en función de sus responsabilidades.

Al segmentar las aplicaciones en espacios de nombres distintos y aplicar reglas RBAC estrictas, puede minimizar el riesgo de ataques internos y limitar el alcance de posibles violaciones de seguridad.

Configuraciones seguras para red y almacenamiento

- Seguridad de la red : la implementación de políticas de red en Kubernetes controla el tráfico entre pods (un grupo de uno o más contenedores de aplicaciones), lo que le permite definir qué pods pueden comunicarse entre sí y cuáles no.

- Seguridad del almacenamiento : utilice volúmenes persistentes con cifrado para proteger datos confidenciales y tome medidas como el uso de administradores secretos para almacenar credenciales de forma segura. Esto evita la exposición de información confidencial y protege el medio ambiente contra el acceso no autorizado.

Monitoreo y respuesta a incidentes en Kubernetes

Monitorear y responder a incidentes en un entorno de Kubernetes implica implementar herramientas efectivas para rastrear el estado del sistema y procedimientos claros para acciones correctivas. Veamos con más detalle:

Herramientas de monitoreo en tiempo real

Para obtener visibilidad en tiempo real de Kubernetes, son esenciales herramientas que centralicen registros, métricas y seguimientos.

Elastic Observability, por ejemplo, le permite recopilar datos de registro, estado y rendimiento del clúster, y ofrece paneles personalizados para monitorear el rendimiento y el estado de sus clústeres. Con ellos, puede realizar un seguimiento de métricas esenciales como el uso de la CPU, la memoria, la latencia de la red y el estado de los pods, todo en tiempo real.

Instana, por otro lado, se centra en métricas de observabilidad continua y en un seguimiento detallado de cada solicitud.

Procedimientos de respuesta a incidentes

Tener un plan de respuesta a incidentes bien definido es fundamental para minimizar el impacto de las brechas de seguridad, por ello, se deben seguir algunos pasos y medidas:

- Identificación rápida : Una vez que se detecta un problema, es fundamental tener un procedimiento bien definido para una identificación rápida, como alertas configuradas en las herramientas de monitoreo.

- Análisis de registros y métricas : utilice herramientas como Elastic APM para determinar la causa raíz del incidente e identificar cuellos de botella en el rendimiento de las aplicaciones.

- Solución inmediata : una vez identificada la causa, se debe implementar una solución inmediata y monitorear el sistema para garantizar que el problema se resuelva por completo.

Además, es fundamental realizar pruebas de respuesta e implementar procesos automatizados para aislar los contenedores comprometidos y mitigar los daños.

Estas estrategias y herramientas integradas ayudan a mantener un entorno de Kubernetes seguro y eficiente, minimizando el riesgo y garantizando una respuesta eficaz a incidentes.

Skyone ayuda a que su empresa se mantenga segura

Ahora que entiendes más sobre Kubernetes y sabes más sobre ciberseguridad, ha llegado el momento de poner todo en práctica en tu negocio. Y para ello, nada mejor que un socio experto en el tema.

En Skyone contamos con un módulo específico de ciberseguridad , con productos modernos, diseñados para proteger el sistema informático de tu empresa y garantizar tu sueño tranquilo.

¡Habla con nuestros expertos y descubre más!

Conclusión

A lo largo del texto vimos que Kubernetes es una herramienta poderosa y esencial para orquestar y administrar contenedores, ofreciendo escalabilidad, flexibilidad y automatización para entornos de TI modernos.

Una de las principales ventajas de Kubernetes es su capacidad para manejar la gestión de contenedores , lo que permite a las empresas mantener una alta disponibilidad y rendimiento de sus aplicaciones.

Además, Kubernetes admite diferentes tipos de infraestructura, incluidas nubes públicas, privadas e híbridas, lo que garantiza que las empresas puedan elegir la mejor solución para sus necesidades.

Sin embargo, con el uso cada vez mayor de esta plataforma, especialmente en entornos de nube , la seguridad de los datos se convierte en una preocupación crucial.

A medida que las empresas adoptan Kubernetes para optimizar sus operaciones, es fundamental no pasar por alto la seguridad. La naturaleza dinámica de los contenedores y la complejidad de los entornos de nube pública, privada e híbrida requieren un enfoque riguroso para proteger los datos confidenciales.

Si bien Kubernetes proporciona una base sólida para la innovación y la eficiencia operativa, la seguridad de los datos en la nube debe ser una prioridad central para cualquier organización que busque aprovechar el potencial de esta tecnología de forma segura y responsable.